Зашто користити ВПН за приступ свом дому

Постоји пуно разлога због којих бисте желели да даљински приступите својој кућној мрежи, а најбољи начин да то урадите је помоћу ВПН сервера. Неки рутери вам заправо омогућавају да ВПН сервер поставите директно у рутеру, али у великом броју случајева мораћете да га подесите сами.

Распберри Пи је одличан начин да се то постигне. За покретање им није потребно пуно енергије, а имају довољно снаге за покретање ВПН сервера. Можете га поставити поред рутера и у основи заборавити на њега.

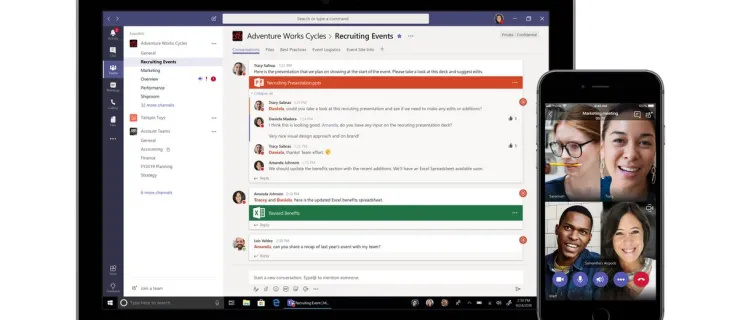

Када даљински приступите својој матичној мрежи, до својих датотека можете доћи са било ког места. Кућне рачунаре можете покретати на даљину. Можете чак и да користите ВПН везу куће са пута. Оваква поставка омогућава телефону, таблету или лаптопу да се понашају као да су код куће било где.

Постави Пи

Пре него што започнете подешавање ВПН-а, мораћете да подесите Распберри Пи. Најбоље је поставити Пи са кућиштем и меморијском картицом пристојне величине, 16 ГБ би требало да буде више него довољно. Ако је могуће, повежите свој Пи са рутером помоћу Етхернет кабла. Смањиће сва кашњења на мрежи.

Инсталирајте Распбиан

Најбољи оперативни систем за употребу на вашем Пи је Распбиан. То је задани избор који је објавила фондација Распберри Пи, а заснован је на Дебиану, једној од најсигурнијих и најстабилнијих доступних верзија Линука.

Иди на Страница за преузимање Расбиан-а и преузмите најновију верзију. Овде можете да користите верзију Лите, јер вам заправо није потребна графичка радна површина.

Док се то преузима, набавите најновију верзију Етцхер за ваш оперативни систем. Након завршетка преузимања, извуците Распбиан слику. Затим отворите Етцхер. Изаберите Распбиан слику са места где сте је извукли. Изаберите СД картицу (прво је уметните). На крају, напишите слику на картицу.

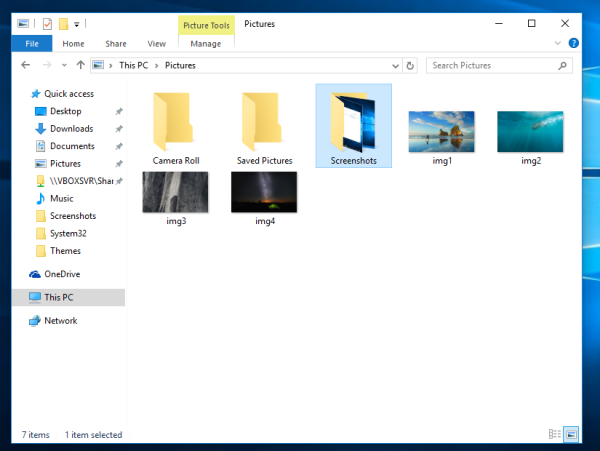

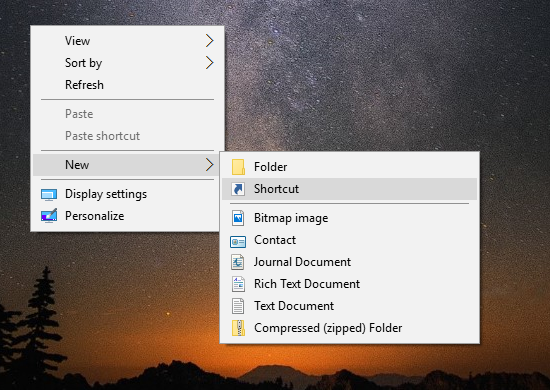

како додати команде на трзање

Оставите СД картицу у рачунару када заврши. Отворите менаџер датотека и потражите картицу. Требали бисте видети неколико различитих партиција. Потражите партицију за покретање. То је онај у коме је датотека кернел.имг. Направите празну текстуалну датотеку на партицији за покретање и позовите је ссх без наставка датотеке.

Напокон можете повезати свој Пи. Обавезно га прикључите последњи. Неће вам требати екран, тастатура или миш. Даљински ћете приступити Распберри Пи преко своје мреже.

Дајте Пи неколико минута да се постави. Затим отворите веб прегледач и дођите до екрана за управљање рутером. Пронађите Распберри Пи и забележите његову ИП адресу.

Било да сте на Виндовсима, Линук-у или Мац-у, отворите ОпенССХ. Повежите се на Распберри Пи помоћу ССХ-а.

$ ssh [email protected]

Очигледно је да користите стварну ИП адресу Пи. Корисничко име јеувек пи, а лозинка јемалина.

Подесите ОпенВПН

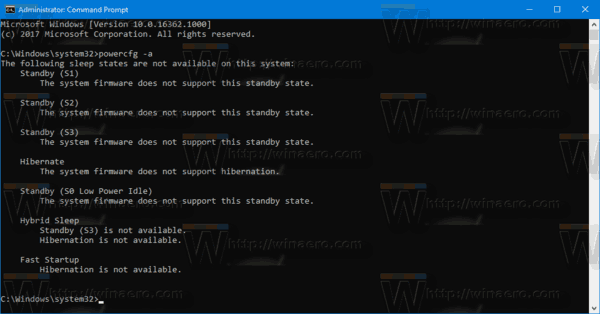

ОпенВПН није баш једноставно подесити као сервер. Добра вест је да то требате учинити само једном. Дакле, пре него што закопате, уверите се да је Распбиан потпуно ажуран.

$ sudo apt update $ sudo apt upgrade

По завршетку ажурирања можете да инсталирате ОпенВПН и услужни програм за сертификате који су вам потребни.

$ sudo apt install openvpn easy-rsa

Дипломирани орган

Да бисте аутентификовали своје уређаје када покушају да се повежу са сервером, потребно је да поставите овлашћење за издавање сертификата за креирање кључева за потпис. Ови тастери ће осигурати да се само ваши уређаји могу повезати са вашом кућном мрежом.

Прво креирајте директоријум за своје сертификате. Пређите у тај директоријум.

$ sudo make-cadir /etc/openvpn/certs $ cd /etc/openvpn/certs

Потражите ОпенССЛ конфигурационе датотеке. Затим повежите најновију саопенссл.цнф.

$ ls | grep -i openssl $ sudo ln -s openssl-1.0.0.cnf openssl.cnf

У тој истој фасцикли цертс налази се датотека која се назива варс. Отворите ту датотеку помоћу уређивача текста. Нано је подразумевано, али слободно инсталирајте Вим ако вам је угодније.

ПронађиКЕИ_СИЗЕпрво променљива. То је постављено на2048подразумевано. Промените га у4096.

export KEY_SIZE=4096

Главни блок с којим морате да се бавите утврђују информације о вашем ауторитету за издавање сертификата. Помаже ако су ове информације тачне, али све чега се сећате је у реду.

export KEY_COUNTRY='US' export KEY_PROVINCE='CA' export KEY_CITY='SanFrancisco' export KEY_ORG='Fort-Funston' export KEY_EMAIL=' [email protected] ' export KEY_OU='MyOrganizationalUnit' export KEY_NAME='HomeVPN'

Кад имате све, сачувајте и изађите.

Тај Еаси-РСА пакет који сте раније инсталирали садржи пуно скрипти које помажу у подешавању свега што вам треба. Само их треба покренути. Започните додавањем датотеке варс као извора. То ће учитати све променљиве које сте управо поставили.

$ sudo source ./vars

Затим очистите кључеве. Немате их, па не брините због поруке у којој се каже да ће кључеви бити избрисани.

$ sudo ./clean-install

На крају, изградите своје тело за издавање сертификата. Већ сте поставили подразумеване вредности, тако да можете само прихватити подразумеване вредности које представљају. Не заборавите да поставите јаку лозинку и следите лозинку на последња два питања.

$ sudo ./build-ca

Направите неке кључеве

Прошли сте све те проблеме да бисте поставили ауторитет за издавање сертификата како бисте могли да потпишете кључеве. Сада је време да направите неке. Започните са изградњом кључа за ваш сервер.

$ sudo ./build-key-server server

Даље, направите Диффие-Хеллман ПЕМ. То ОпенВПН користи за заштиту клијентских веза са сервером.

$ sudo openssl dhparam 4096 > /etc/openvpn/dh4096.pem

Последњи кључ који вам од сада треба зове се ХМАЦ кључ. ОпенВПН користи овај кључ за потписивање сваког појединачног пакета информација који се размењују између клијента и сервера. Помаже у спречавању одређених врста напада на везу.

$ sudo openvpn --genkey --secret /etc/openvpn/certs/keys/ta.key

Конфигурација сервера

Имате кључеве. Следећи део у подешавању ОпенВПН-а је сама конфигурација сервера. Срећом, овде нема све што треба да урадите. Дебиан нуди основну конфигурацију помоћу које можете започети. Дакле, почните са добијањем те конфигурационе датотеке.

$ sudo gunzip -c /usr/share/doc/openvpn/examples/sample-config-files/server.conf.gz > /etc/openvpn/server.conf

Поново отворите уређивач текста/етц/опенвпн/сервер.цонф. Прве ствари које требате пронаћи суто,церт, икључфајлови. Морате их подесити тако да одговарају стварним локацијама датотека које сте креирали и које се све налазе/ етц / опенвпн / цертс / кеис.

ca /etc/openvpn/certs/keys/ca.crt cert /etc/openvpn/certs/keys/server.crt key /etc/openvpn/certs/keys/server.key # This file should be kept secret

Пронађитјпоставку и промените је тако да одговара Диффие-Хеллман-у.пемкоју сте створили.

dh dh4096.pem

Подесите путању и за свој ХМАЦ кључ.

tls-auth /etc/openvpn/certs/keys/ta.key 0

Пронађишифраи уверите се да се подудара са доњим примером.

cipher AES-256-CBC

Следећих неколико опција је на располагању, али су коментарисане са;. Уклоните тачку и зарез испред сваке опције да бисте их омогућили.

push 'redirect-gateway def1 bypass-dhcp' push 'dhcp-option DNS 208.67.222.222' push 'dhcp-option DNS 208.67.220.220'

ПотражитекорисникигрупаОпције. Раскоментарите их и променитекорисникда опенвпн.

user openvpn group nogroup

Коначно, ова последња два реда нису у подразумеваној конфигурацији. Мораћете да их додате на крају датотеке.

Подесите сажетак потврде идентитета да бисте одредили јачу енкрипцију за потврду идентитета корисника.

# Authentication Digest auth SHA512

Затим ограничите ципере које ОпенВПН може да користи само на јаче. Ово помаже у ограничавању могућих напада на слабе шифре.

# Limit Ciphers tls-cipher TLS-DHE-RSA-WITH-AES-256-GCM-SHA384:TLS-DHE-RSA-WITH-AES-128-GCM-SHA256:TLS-DHE-RSA-WITH-AES-256-CBC-SHA:TLS-DHE-RSA-WITH-CAMELLIA-256-CBC-SHA:TLS-DHE-RSA-WITH-AES-128-CBC-SHA:TLS-DHE-RSA-WITH-CAMELLIA-128-CBC-SHA

То је све за конфигурацију. Сачувајте датотеку и изађите.

Покрените сервер

Да бисте могли да покренете сервер, то морате направитиопенвпнкорисника којег сте навели.

$ sudo adduser --system --shell /usr/sbin/nologin --no-create-home openvpn

То је специјални корисник само за покретање ОпенВПН-а и неће радити ништа друго.

Сада покрените сервер.

$ sudo systemctl start openvpn $ sudo systemctl start [email protected]

Проверите да ли обојица раде

$ sudo systemctl status openvpn*.service

Ако све изгледа добро, омогућите их приликом покретања.

$ sudo systemctl enable openvpn $ sudo systemctl enable [email protected]

Подешавање клијента

Ваш сервер је сада подешен и покренут. Даље, треба да подесите конфигурацију клијента. Ово је конфигурација коју ћете користити за повезивање уређаја са сервером. Повратак насигурандиректоријум и припремите се за изградњу кључева клијента. Можете одабрати да направите засебне кључеве за сваког клијента или један кључ за све клијенте. За кућну употребу један кључ би требао бити у реду.

$ cd /etc/openvpn/certs $ sudo source ./vars $ sudo ./build-key client

Процес је готово идентичан оном на серверу, па следите исту процедуру.

Конфигурација клијента

Конфигурација за клијенте је врло слична оној за сервер. Поново имате унапред направљени образац на којем ћете темељити своју конфигурацију. Потребно је само да га измените како би одговарао серверу.

Промените се уклијентименик. Затим распакујте конфигурацију узорка.

$ cd /etc/openvpn/client $ sudo cp /usr/share/doc/openvpn/examples/sample-config-files/client.conf /etc/openvpn/client/client.ovpn

Отвориклијент.овпндатотеку у уређивачу текста. Затим пронађитедаљинскиопција. Под претпоставком да већ не користите ВПН, Гоогле претрага Шта је моја ИП адреса. Узмите адресу коју приказује и подеситедаљинскиИП адреса на њега. Оставите број порта.

remote 107.150.28.83 1194 #That IP ironically is a VPN

Промените цертове како би одражавали оне које сте креирали, баш као што сте то урадили са сервером.

ca ca.crt cert client.crt key client.key

Пронађите корисничке опције и раскоментаришите их. У реду је водити клијенте каонико.

user nobody group nogroup

Унцоммент тхетлс-аутхопција за ХМАЦ.

tls-auth ta.key 1

Даље, потражитешифраи уверите се да се подудара са сервером.

cipher AES-256-CBC

Затим само додајте сажетке за потврду идентитета и ограничења шифре на дну датотеке.

# Authentication Digest auth SHA512 # Cipher Restrictions tls-cipher TLS-DHE-RSA-WITH-AES-256-GCM-SHA384:TLS-DHE-RSA-WITH-AES-128-GCM-SHA256:TLS-DHE-RSA-WITH-AES-256-CBC-SHA:TLS-DHE-RSA-WITH-CAMELLIA-256-CBC-SHA:TLS-DHE-RSA-WITH-AES-128-CBC-SHA:TLS-DHE-RSA-WITH-CAMELLIA-128-CBC-SHA

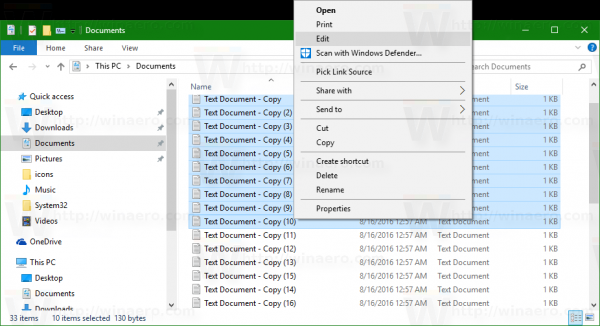

Када све изгледа исправно, сачувајте датотеку и изађите. Користитекатранда спакујете конфигурацију и цертификате, тако да их можете послати клијенту.

$ sudo tar cJf /etc/openvpn/clients/client.tar.xz -C /etc/openvpn/certs/keys ca.crt client.crt client.key ta.key -C /etc/openvpn/clients/client.ovpn

Пренесите тај пакет клијенту како год желите. СФТП, ФТП и УСБ погон су одличне могућности.

Прослеђивање лука

Да би било шта од овога функционисало, треба да конфигуришете свој рутер да прослеђује долазни ВПН саобраћај на Пи. Ако већ користите ВПН, морате да се уверите да се не повезујете на исти порт. Ако јесте, промените порт на конфигурацији клијента и сервера.

Повежите се са веб интерфејсом рутера тако што ћете у прегледач откуцати његову ИП адресу.

Сваки рутер је другачији. Чак и даље, сви они треба да имају неки облик ове функционалности. Пронађите га на свом рутеру.

Постављање је у основи исто на сваком рутеру. Унесите почетни и крајњи порт. Требали би бити једнаки једни другима и онај који сте поставили у својим конфигурацијама. Затим, за ИП адресу, поставите је на ИП вашег Распберри Пи. Сачувајте промене.

Повежите се са клијентом

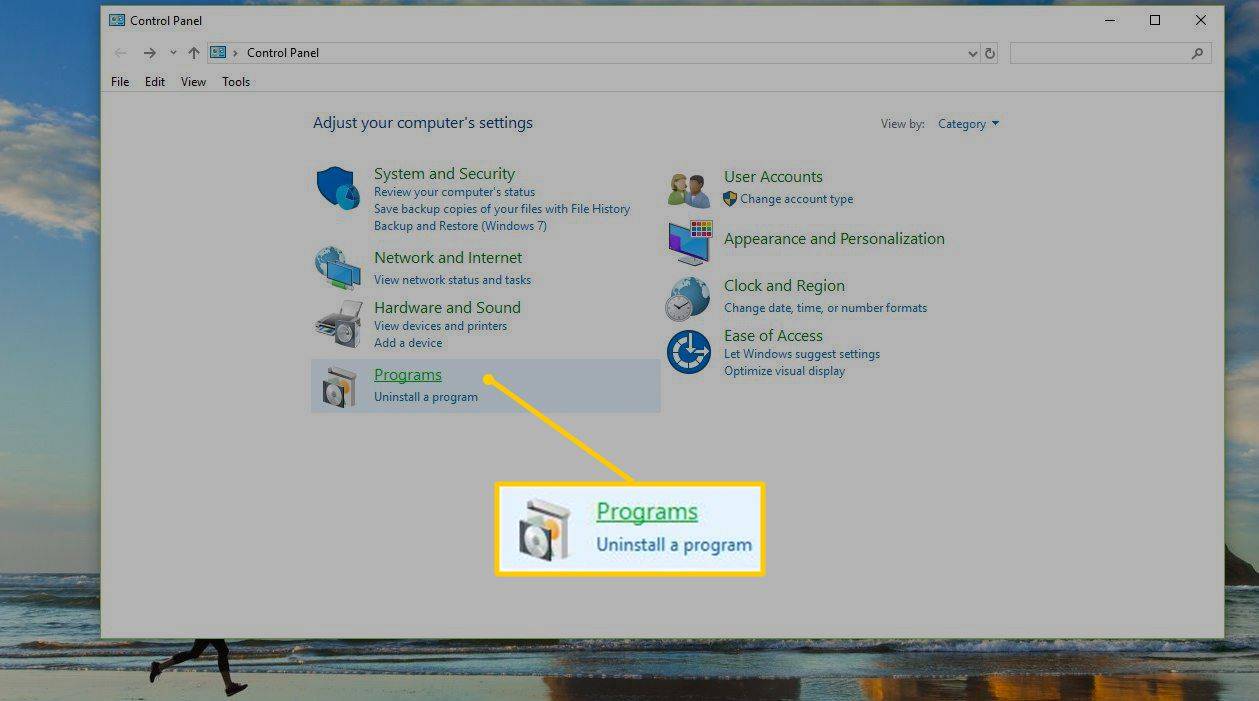

Сваки клијент је другачији, тако да не постоји универзално решење. Ако користите Виндовс, требаће вам Виндовс ОпенВПН клијент .

На Андроиду можете отворити тарбалл и пренијети кључеве на телефон. Затим инсталирајте апликацију ОпенВПН. Отворите апликацију и прикључите информације из своје конфигурационе датотеке. Затим одаберите своје кључеве.

На Линуку морате инсталирати ОпенВПН слично као што сте то урадили за сервер.

$ sudo apt install openvpn

Затим се пресвуците у/ етц / опенвпни распакујте тарбалл који сте послали.

$ cd /etc/openvpn $ sudo tar xJf /path/to/client.tar.xz

Преименујте датотеку клијента.

$ sudo mv client.ovpn client.conf

Немојте још покретати клијента. Неће успети. Прво морате да омогућите прослеђивање порта на рутеру.

Затварање мисли

Сада би требало да имате исправно подешавање. Ваш клијент ће се директно преко вашег рутера повезати на Пи. Одатле можете делити и повезивати се преко своје виртуелне мреже, све док су сви уређаји повезани на ВПН. Нема ограничења, па увек можете да повежете све своје рачунаре са Пи ВПН-ом.

![Зашто се ваш Ксбок Оне не укључује?[9 разлога и решења]](https://www.macspots.com/img/blogs/03/why-is-your-xbox-one-not-turning.jpg)