Шта треба знати

- Прималац ажурирања: Идите на страницу за преузимање, двапут кликните на датотеку за ажурирање > Настави > ажурирање .

- Логитецх уређаји са наранџастом звездицом на страни пријемника су рањиви на нападе.

Овај чланак објашњава како да ажурирате софтвер Логитецх Унифиинг Рецеивер да бисте задржали свој Логитецх бежични миш, бежични тастатура , или презентацијски кликер безбедан и ради исправно. Информације се односе на Логитецх бежичне уређаје; за друге произвођаче, погледајте њихове веб странице за детаље.

Како да ажурирате свој Логитецх Унифиинг пријемник

Ажурирање вашег Логитецх унифиинг пријемника да бисте се заштитили од ових напада је релативно једноставно. Обавезно га ажурирајте на верзију објављену августа 2019. или након тога када је Логитецх објавио додатну закрпу.

-

Иди на Страница за преузимање ажурирања компаније Логитецх у прегледачу и преузмите одговарајући пакет ажурирања за Виндовс или Мац за свој рачунар.

-

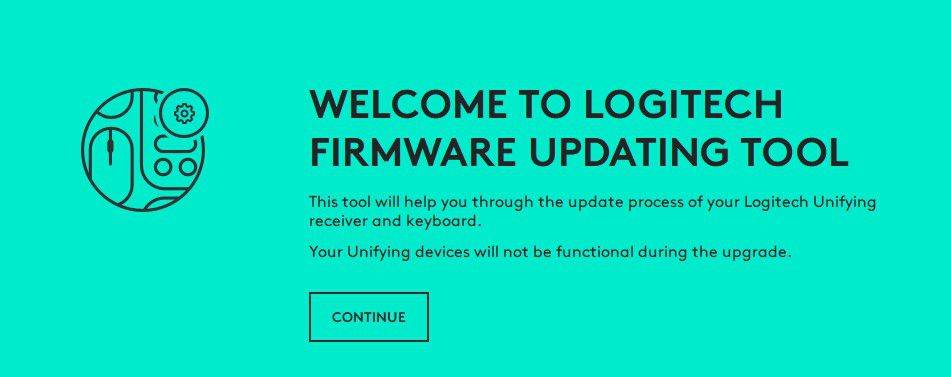

Двапут кликните на датотеку за ажурирање да бисте је покренули (Виндовс) или је распакујте, а затим двапут кликните на њу (Мац). Логитецх алатка за ажурирање фирмвера би требало да се покрене.

-

Изаберите Настави .

штампач наставља да ради ван мреже 10

-

Алат ће прегледати ваш рачунар и обавестити вас да ли неки Логитецх уређај треба да се ажурира.

-

Ако открије било који уређај за ажурирање, изаберите ажурирање .

-

Ако су уређаји ажурирани, алатка вас обавештава и можете да изаберете Близу да изађете из алата.

Идентификовање да ли је ваш Логитецх Донгле рањив

Када Логитецх уређај има наранџасту звездицу одштампану са стране пријемника, уређај је рањив на хакове који омогућавају нападачима да преузму контролу над вашим рачунаром.

сфмине79 / Викимедиа Цоммонс / ЦЦ БИ 2.0

виндовс 10 1809 исо преузимање

Ако пријемник нема ову звездицу, вероватно сте сигурни, али је и даље најбоља пракса да ажурирате сав свој софтвер и фирмвер како бисте спречили излагање потенцијалним претњама.

Како функционише хак за Логитецх Унифиинг Рецеивер

Први хак је откривен 2016. године (назван 'МоусеЈацк'), али је Логитецх Унифиинг Рецеивер и даље у опасности. Омогућава било чему што шаље сигнал који се претвара да је бежични миш да се повеже са пријемником бежичног миша (донгле) прикљученим на било који рачунар. Донгле омогућава новом сигналу да се повеже са вашим рачунаром, без постављања питања, а хакер може да преузме контролу над вашим рачунаром — без обзира на то које безбедносне системе имате.

Овај хак функционише зато што саобраћај бежичног миша није увек шифрован, као већина комуникационог саобраћаја бежичне тастатуре. Утицао је на бежичне мишеве, тастатуре, кликере за презентације и друге бежичне уређаје бројних произвођача, као што су Логитецх, Мицрософт, Амазон, Делл, ХП и Леново. Међутим, важно је напоменути да ова рањивост не утиче на Блуетоотх уређаје или УСБ бежичне кључеве који се не користе активно, већ само оне који су прикључени на ваш рачунар.

Више ризика за бежичне уређаје

Док су истраживачи безбедности мало даље истраживали рањивост, открили су додатне проблеме са овим кључевима. Открили су да нападачи могу да надгледају комуникациони саобраћај на тастатури, уносе притисак на тастере кроз кључеве који нису повезани са бежичном тастатуром, враћају кључеве за шифровање и преузимају ваш рачунар. Сада се нису користили само кључеви, већ чак и они који нису прикључени на рачунар.

Рањивост је била присутна у свим овим кључевима због једног бежичног чипа који користе. У Логитецх-овом случају, њихова обједињујућа технологија је стандардни део технологије коју испоручују са широким спектром Логитецх бежичне опреме скоро деценију.