Више није тајна да су сви Интел ЦПУ објављени током протекле деценије погођени озбиљним проблемом. Посебно погрешно обликован код може се користити за крађу приватних података било ког другог процеса, укључујући осетљиве податке попут лозинки, безбедносних кључева и тако даље. У овом чланку ћемо видети како да утврдимо да ли је проблем погођен вашем рачунару.

Оглас

Ако нисте упознати са рањивостима Мелтдовн и Спецтре, детаљно смо их покрили у ова два чланка:

- Мицрософт уводи хитне поправке за грешке у топљењу и Спецтре ЦПУ

- Ево исправки за Виндовс 7 и 8.1 за недостатке топљења и Спецтре ЦПУ

Укратко, рањивости Мелтдовн и Спецтре омогућавају процесу читање приватних података било ког другог процеса, чак и изван виртуелне машине. То је могуће захваљујући Интеловој имплементацији начина на који њихови процесори преузимају податке. Ово се не може поправити само закрпавањем ОС-а. Исправка укључује ажурирање језгра ОС-а, као и ажурирање микрокода ЦПУ-а, а можда чак и УЕФИ / БИОС-а / ажурирање фирмвера за неке уређаје, како би се у потпуности ублажиле експлоатације.

Недавна истраживања показују да на АРМ64 и АМД ЦПУ утиче и Спецтре рањивост, повезана са шпекулативним извршавањем.

Доступни поправци

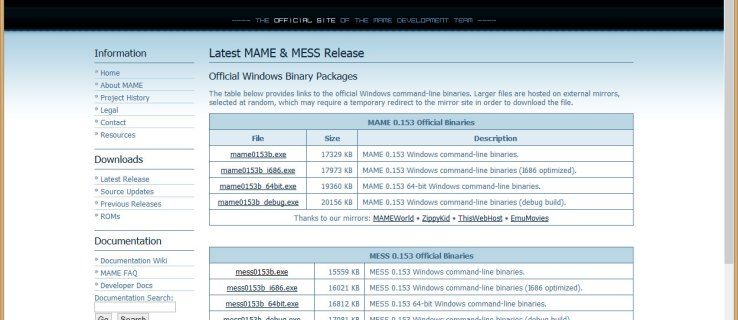

Мицрософт је већ објавио скуп исправки за све подржане оперативне системе. Мозилла је данас издала ажурирана верзија Фирефок 57 , а Гоогле ће заштитити кориснике Цхроме-а верзијом 64.

За тренутну верзију Гоогле Цхроме-а можете омогућити додатну заштиту омогућавањем Пуна изолација сајта . Сите Исолатион нуди другу линију одбране како би се смањила вероватноћа да ће такве рањивости успети. Осигурава да се странице са различитих веб локација увек стављају у различите процесе, а свака се покреће у заштићеном окружењу које ограничава оно што поступак сме да уради. Такође блокира поступак од пријема одређених врста осетљивих докумената са других веб локација.

Гоогле ће поново ажурирати Цхроме (верзија 64) до краја месеца како би заштитио од експлоатације рањивости повезаних са отапањем и спектром. Верзија 64 Цхроме-а је већ стигла на бета канал.

Пронађите да ли на ваш рачунар утичу рањивости Мелтдовн и Спецтре

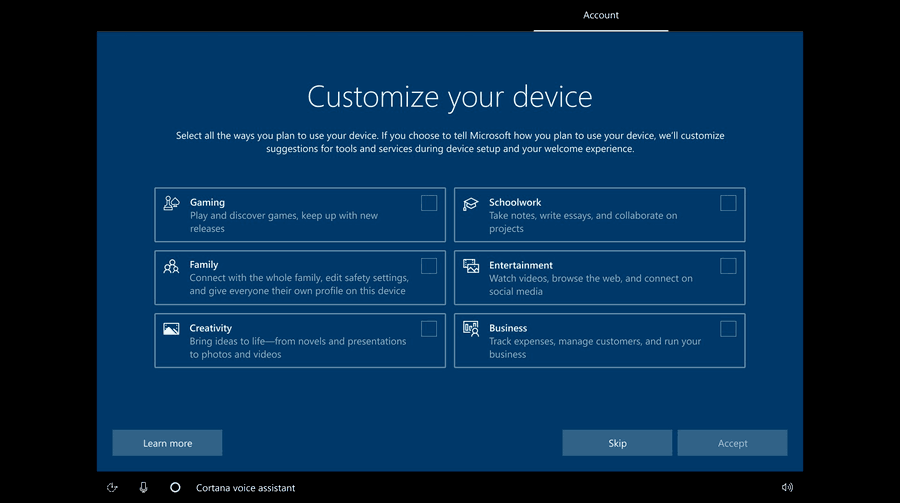

Напомена: Доња упутства се односе на Виндовс 10, Виндовс 8.1 и Виндовс 7 СП1.

- Отвори ПоверСхелл као администратор .

- Откуцајте следећу команду:

Инсталирај-модул СпецулатионЦонтрол. Ово ће инсталирати додатни модул на ваш рачунар. Два пута одговорите са „И“.

- Активирајте инсталирани модул наредбом:

Увоз-модул СпецулатионЦонтрол. - Сада извршите следећу цмдлет команду:

Гет-СпецулатионЦонтролСеттингс. - У излазу погледајте омогућене заштите приказане као 'Труе'.

Напомена: Ако добијате поруку о грешци

како повезати раздор са трзајем

'Увозни модул: Датотека Ц: Програм Филес ВиндовсПоверСхелл Модулес СпецулатионЦонтрол 1.0.1 СпецулатионЦонтрол.псм1

не може се учитати јер је покретање скрипти онемогућено на овом систему. ... '

Затим промените политику извршења нанеограниченилизаобићи.Погледајте следећи чланак:

Како да промените политику извршавања ПоверСхелл-а у оперативном систему Виндовс 10

Заштићени сте ако сви редови имају вредност Труе. Ево како се мој некрпани Виндовс 10 појављује у излазу:

То је то.

Извор: Мицрософт